En la era tecnológico contemporáneo, mantenerse en contacto resulta fundamental, y los aparatos móviles se consideran una extensión de la existencia diaria. Sin embargo, el desafío de olvidar tu patrón para acceso, tu código de seguridad e incluso la contraseña de acceso es ser frustrante. Afortunadamente, hay diversos métodos y herramientas disponibles las que te permiten recuperar el acceso a tu celular, PC o tablet de manera manera efectiva y también protegida. Desde la utilización de huellas huellas dactilares como también identificación visual e incluso soluciones como Buscar mi iPhone así como Buscar mi dispositivo, las opciones son diversas y ser adaptarse a tus necesidades necesidades.

Además de facilitarnos el acceso, resulta crucial entender la manera de resguardar nuestros datos información privados así como la configuración en seguridad de los aparatos. Al explorar los varios métodos de acceso así como sus implicaciones para la seguridad de los dispositivos, descubrimos un equilibrio entre conveniencia y seguridad. En este artículo, abordaremos las diversas múltiples tácticas para desbloqueo, incluyendo alternativas las que permiten ingresar a tu dispositivo sin perderse datos, asegurando que tus tus datos y información privada se mantengan a salvo.

Técnicas de Desbloqueo

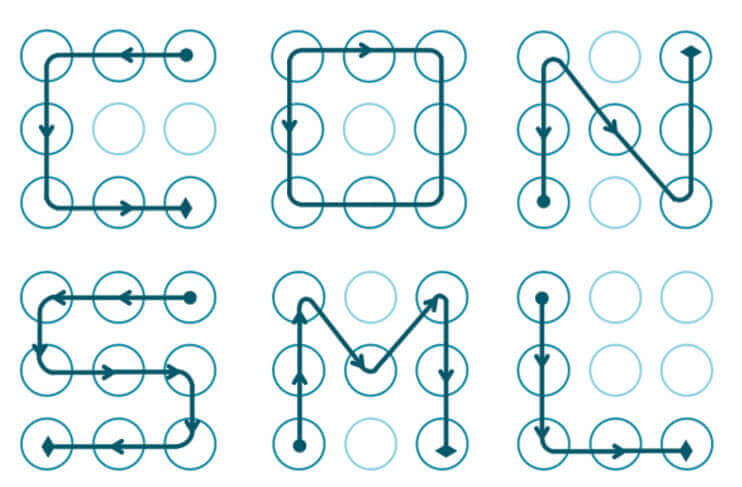

Existen diversas maneras de acceder a dispositivos, ya sea un celular, una tablet o un PC. Uno de los sistemas más comunes es el uso del PIN de protección, que proporciona un nivel básico de seguridad. Este código de seguridad es sencillo de recordar y ofrece una barrera contra accesos no autorizados. También es posible utilizar patrones de desbloqueo, que permiten deslizar el dedo sobre la pantalla en una secuencia específica. Esta alternativa es especialmente popular en dispositivos móviles y añade un aspecto visual a la seguridad.

Otra opción útil para el desbloqueo es el uso de contraseñas de seguridad, que típicamente ser más difíciles que un simple PIN. Estas mezclan letras, números y símbolos, brindando una seguridad robusta. Asimismo, la innovación ha evolucionado y ahora muchos dispositivos disponen con métodos de identificación facial y huellas dactilares. Estos sistemas biométricos son prácticos y permiten el acceso rápido, eliminando la obligación de recordar contraseñas o códigos.

En caso de que se olvide el sistema de desbloqueo, hay herramientas de desbloqueo remoto que ayudan la restauración del control. Por ejemplo, aplicaciones como Find My iPhone e iCloud permiten a los usuarios restablecer sus dispositivos sin perder datos valiosos. Estas herramientas son fundamentales para la protección de datos personales y brindan calma al saber que se tiene una solución ante circunstancias de bloqueo.

Empleando Find My iPhone

Find My iPhone representa una herramienta clave para los dueños de artículos Apple que desean encontrar sus propios dispositivos robados. Al habilitar esta función a través del interfaz de configuración de iCloud, tienes la capacidad de ubicar la localización exacta de tu iPhone usando cualquier dispositivo Apple o a través de cualquier explorador web. Además, te permite hacer sonar un ruido en el dispositivo, facilitando su encontrado, aunque está en modo silencio.

Si tu dispositivo no puede ser recuperado, Find My iPhone te proporciona la posibilidad de bloquear remotamente el acceso a tu dispositivo y borrar todos los archivos personales para cuidar tu información. Esto se considera vital para garantizar la protección de tus informaciones y asegurar que no caigan en un uso indebido. Con solo algunos clics, logras asegurarte de que tu datos personales permanezcan a salvo, aunque ya no en tus manos tu dispositivo.

Para utilizar Buscar Mi iPhone, debes importante que hayas configurado esta función previo. En caso de que necesites obtener de nuevo tu contraseña de acceso o reiniciar tu aparato, puedes hacerlo a través de iCloud o iTunes. Esto no únicamente simplifica el sistema de recuperación, sino también facilita reconfigurar la configuración de seguridad de seguridad y mantener a salvo tus datos personales de una manera efectiva.

Restablecimiento de Fábrica

El restablecimiento de producción es un proceso que facilita eliminar todos las datos de un dispositivo y devolverlo a su condición original de producción. Este procedimiento es beneficioso cuando se quiere resolver problemas persistentes de operación o cuando se quiere limpiar el dispositivo antes de comercializarlo o donarlo. No obstante, es esencial tener en mente que se eliminarán todas las apps, ajustes y datos personales, por lo que se recomienda realizar una copia de respaldo previa.

En los aparatos de Apple, el restablecimiento se realiza efectuar a mediante de la configuraciones en el tablero de "Configuración General" y seleccionando "Mover o reiniciar iPhone". Para diferentes dispositivos, como Android, el procedimiento varía según fabricante, pero comúnmente se localiza en "Configuración" bajo "Opciones del Sistema" o "Opciones de reinicio". Cerciórate de encontrarte conectado a una red inalámbrica y de disponer de adecuada carga antes de continuar.

Una vez que se finaliza el reinicio, el aparato se reencenderá y comenzará el procedimiento de instalación primaria. Desde este momento, tienes la opción de elegir por restaurar la réplica de respaldo realizada antes a mediante de iCloud o Google Drive, o configurar el aparato como nuevo. Es una opción valiosa en la administración de dispositivos, pero debe emplearse con cuidado para prevenir la pérdida de información esenciales.

Aplicaciones de Liberación A Distancia

Las herramientas de liberación remoto han surgido en una opción eficaz para ingresar a dispositivos bloqueados sin necesidad de la obligación de eliminar los archivos. Servicios tales como Buscar mi iPhone y Buscar mi Dispositivo autorizan a los usuarios rastrear y recuperar sus móviles, tablets y ordenadores de manera remota. Estos sistemas generalmente necesitar que el dispositivo esté a una cuenta, tales como iCloud para dispositivos Apple o una profile de Google para dispositivos Android.

Además de los sistemas nativos, hay aplicaciones de terceros como Mi Unlock y Oppo ID que facilitan el liberación de celulares de marcas específicas. Estas herramientas no solo ayudan a desbloquear el aparato, sino también ofrecen características adicionales que garantizan la protegido de la data personal almacenada. Es esencial asegurarse de emplear aplicaciones que sean confiables y bien valoradas para prevenir riesgos no deseados.

Es importante señalar que el uso de estrategias de desbloqueo remoto debe realizarse con cuidado y respetando la privacidad. Siempre que se pueda, se debe optar por métodos que no requieran un reinicio de término, ya que esto puede conducir en la pérdida de información valiosos. La configuración de protección adecuada en los aparatos también cumple un papel crucial en la prevención de cierres sorpresivos y la protección de la data confidencial.

Seguridad y Seguridad de Datos

La seguridad de los dispositivos móviles es fundamental en nuestra era digital, donde la data personal y sensible está siempre al alcance de un clic. La implementación de métodos de seguridad, como el dibujo de desbloqueo o el código de protección, ayuda a proteger nuestros informaciones de accesos no autorizados. Además, cada vez más usuarios optan por tecnologías avanzadas, como el reconocimiento facial y la impronta dactilar, que ofrecen un nivel extra de seguridad y conveniencia.

La ajuste de protección adecuada puede definir la diferencia en la salvaguarda de información privados. Herramientas como Find My iPhone y Buscar mi Dispositivo permiten a los usuarios localizar y controlar sus aparatos de forma a distancia, añadiendo una capa de protección frente a hurtos o extravíos. Estas aplicaciones no solo hacen más fácil la recuperación de teléfonos o tabletas, sino que adicionalmente permiten eliminar información de manera seguro si el aparato no es capaz de ser recuperado.

Por último, es importante tener en cuenta que, si bien existen métodos como el restablecimiento de origen y herramientas de desbloqueo remoto, estas tareas pueden conllevar la pérdida de datos. Por ello, es recomendable hacer respaldos de copia de seguridad de manera regular y utilizar métodos que hagan posible el desbloqueo sin eliminar datos, garantizando así la seguridad y la privacidad de nuestros contenidos electrónicos.